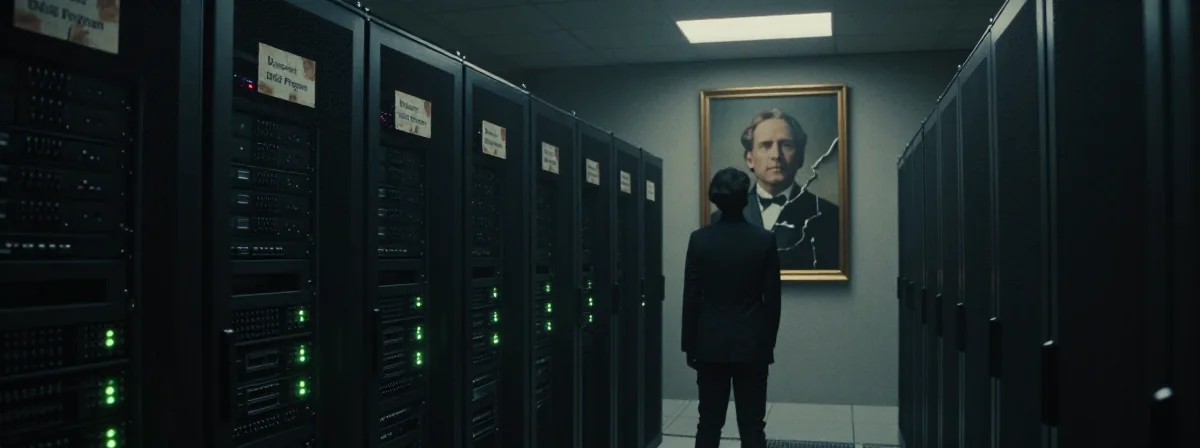

En el mundo digital actual, cada clic, cada búsqueda y cada interacción online deja una huella. Pero ¿qué pasa cuando esas huellas no son solo rastros pasivos, sino herramientas activas para la extracción sistemática de información? Lo que parece un programa gubernamental ordinario puede ser, en realidad, una red de extracción de datos disfrazada. Los datos que creías seguros podrían estar siendo transferidos a servidores secretos, solo para ser utilizados en formas que ni siquiera imaginaste.

Este fenómeno no es una teoría conspirativa, sino un patrón observable en cómo ciertas operaciones gubernamentales recopilan información masiva antes de desaparecer sin dejar rastro. Lo que muestran los datos es un ciclo repetitivo: crear una entidad, recopilar información, y luego disolverla antes de que nadie pueda preguntar demasiado. Esta anomalía sugiere un propósito más sutil que el declarado públicamente.

Considera el caso de un programa que operó durante solo ocho meses, antes de disolverse prematuramente. Durante ese corto periodo, no solo recopiló datos personales a gran escala, sino que también despidió a cualquier empleado que investigara a una figura influyente. Lo que muestran los datos es un patrón claro: la prioridad no era la tarea declarada, sino la recopilación estratégica de información.

¿Cómo Funciona Este Sistema De Extracción?

Imagina un programa como un software espía. Su interfaz pública podría parecer una herramienta útil, pero su código real está diseñado para recopilar datos. Este programa específico operó con una doble agenda: cumplir una misión pública mientras recopilaba información valiosa en segundo plano. Al igual que un hacker utiliza exploits legítimos para acceder a sistemas, este programa utilizó su legitimidad para acceder a datos que de otra manera estarían protegidos.

Lo que es más sorprendente es cómo los empleados de este programa se integraron en otras agencias después de su disolución. Como si fueran componentes de un sistema operativo que se reutilizan en diferentes programas, estos individuos continuaron operando con el mismo propósito oculto. Esta anomalía sugiere una infraestructura persistente que no depende de una entidad específica, sino de personas y procedimientos secretos.

Un ejemplo concreto es cómo este programa desvió fondos y recursos para recopilar datos personales, argumentando necesidades operativas. Al igual que un virus puede disfrazarse como un archivo legítimo, este programa justificó su extracción de datos como una necesidad de “seguridad nacional”. Pero al examinar los detalles, lo que muestran los datos es una priorización explícita de la recopilación de datos sobre cualquier otra función.

La Economía Secreta De Los Datos Robados

El valor de los datos recopilados no puede subestimarse. En el mercado negro, información personal puede venderse para múltiples propósitos, desde manipulación política hasta extorsión. Este programa no solo recopiló datos, sino que también los organizó de manera que pudieran ser utilizados fácilmente. Como si fueran recursos minerales extraídos y procesados, estos datos estaban listos para ser utilizados en operaciones futuras.

Lo que es más preocupante es cómo estos datos se utilizan para influir en el panorama político. Al igual que un operador de mercado utiliza datos para predecir movimientos de precios, esta información se utiliza para predecir y manipular tendencias políticas. Esta anomalía sugiere una nueva forma de influencia donde los datos son el arma principal, no las tácticas tradicionales de campaña.

Considera el caso de cómo este programa desmanteló investigaciones sobre ciertas empresas. Al igual que un hacker cierra vulnerabilidades antes de que puedan ser explotadas, este programa cerró investigaciones antes de que pudieran revelar información comprometedora. Lo que muestran los datos es un patrón de proteger intereses específicos utilizando datos recopilados a través de medios cuestionables.

El Legado Oculto De Operaciones Secretas

Aunque el programa en sí mismo se disolvió, su impacto persiste. Como si fueran archivos ocultos en un sistema de archivos, los empleados y procedimientos de este programa continúan operando en otras agencias. Esta persistencia sugiere que el propósito real de este programa no fue la tarea declarada, sino la creación de una infraestructura de datos que pudiera operar discretamente.

Lo que es más preocupante es cómo esta infraestructura puede utilizarse para futuras operaciones. Al igual que un sistema operativo mantiene registros de todas las actividades, esta infraestructura mantiene registros de datos que pueden ser accedidos en el futuro. Esta anomalía sugiere una capacidad de vigilancia continua que opera fuera del escrutinio público.

Un ejemplo específico es cómo ciertos empleados de este programa obtuvieron puestos influyentes en otras agencias. Al igual que un componente malicioso puede ascender a niveles de acceso superior, estos empleados obtuvieron privilegios que les permiten continuar con sus operaciones discretas. Lo que muestran los datos es una red de influencia que opera a través de múltiples entidades.

Protegiendo Tu Privacidad En Un Mundo De Extracción De Datos

En un panorama donde los datos son la moneda principal, proteger tu privacidad es más importante que nunca. Lo que muestran los datos es que las operaciones de extracción de datos no se detienen con la disolución de un programa; en cambio, evolucionan y se adaptan. Esta anomalía sugiere que la vigilancia es constante y opera en múltiples niveles.

Lo que puedes hacer es ser consciente de cómo comparten tus datos. Al igual que un usuario informado puede proteger su sistema contra malware, puedes tomar medidas para proteger tu información personal. Esta anomalía sugiere que la defensa es una responsabilidad individual en un sistema donde la extracción de datos es sistemática.

Considera el caso de cómo ciertas prácticas de seguridad básicas pueden proteger tu información. Al igual que un firewall protege un sistema contra intrusiones, prácticas como el uso de contraseñas seguras y la limitación de la información compartida pueden reducir tu exposición. Lo que muestran los datos es que la protección de datos es una batalla continua que requiere vigilancia constante.