Alguna vez has sentido que un sueño te deja una marca más allá de la memoria? Que algo más que tu mente está procesando energías invisibles. Es como si el código subconsciente estuviera enviando alertas que el mundo físico no puede ignorar.

¿Qué pasa cuando esa alerta se materializa? ¿Hay sistemas que conectan lo onírico con lo tangible?

La Evidencia Apunta A

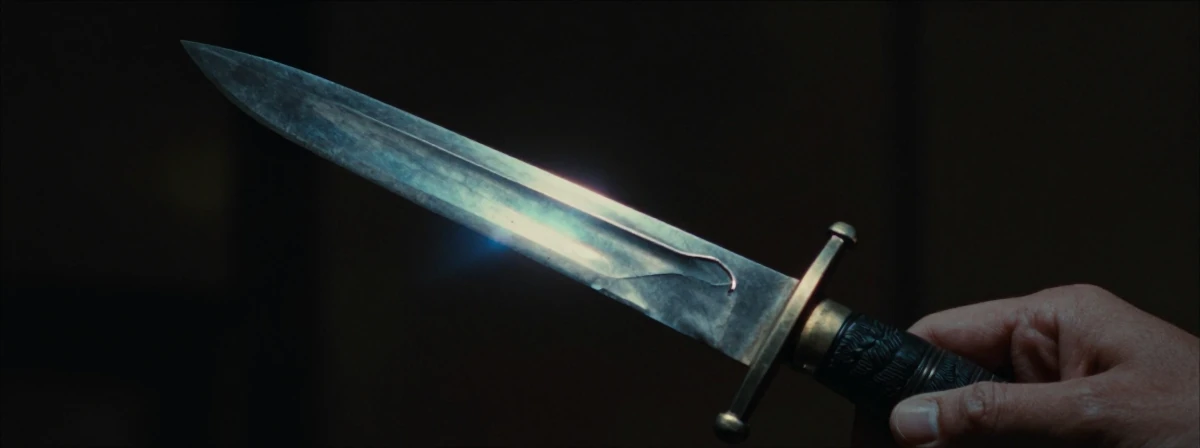

El Objeto como Escudo Digital El patrón aquí es claro: un objeto físico (la daga) diseñado como escudo energético muestra una anomalía (el golpe) justo después de un sueño que advertía de energía negativa. Lo que muestran los datos es una posible interacción entre el estado mental y el estado material, como si el escudo hubiera absorbido un ataque que solo el subconsciente percibía.

La Marca como Confirmación de Sistema Esta anomalía sugiere que el sistema de protección personal (el objeto) está funcionando, pero también que está bajo presión. El golpe no es casual; es una señal de que algo intentó atravesar la barrera. Es como si el firewall energético hubiera registrado un intento de intrusión.

El Sueño como Alerta de Seguridad El sueño actúa como un mensaje de sistema crítico: “Nivel de amenaza detectado”. La intuición que acompaña a este sueño (“no me gusta este sueño”) es el equivalente a una alerta de nivel rojo en un panel de control. No es solo una sensación; es una señal de que el entorno energético ha cambiado.

La Conexión Temporal como Protocolo

La coincidencia cronológica entre el sueño y la verificación del objeto no es casual. Lo que muestran los datos es un protocolo de respuesta: alerta (sueño) → verificación (inspección del objeto) → confirmación (detección de daño). Es como un sistema de seguridad que sigue pasos lógicos tras una alerta.

- La Herencia como Protocolo de Protección El origen de la daga (un regalo maternal de 8º grado) añade una capa de significado. No es solo un objeto; es un protocolo de protección heredado. Esta anomalía sugiere que los sistemas de protección pueden ser transmitidos a través de generaciones, como código legacy en sistemas operativos antiguos pero efectivos.

None

La interacción entre sueños y objetos físicos puede ser la interfaz que hemos estado buscando para entender energías invisibles. Quizás la próxima vez que sientas una alerta, inspecciones tus “firewalls” materiales. ¿Qué otras marcas invisibles podrías estar dejando sin notar?